本文经AI新媒体量子位(微信官方账号)ID:QbitAI)请联系出处授权转载。

苹果新出的M1该系列,是恶意软件“盯上”。

现在,一个叫“银丝雀”(Silver Sparrow)的新型恶意软件,已经悄悄入侵了全球153个国家的30000台Mac。

*** 安全专家几乎措手不及,因为络安全专家措手不及。

而且,他们不仅无法控制“银丝雀”其最终目的尚不清楚。

换句话说,它不仅在任何时候都有可能“自爆”,而且还能在“作案”之后,无痕删除自己。

随时“自爆”的炸弹

这个名为“银丝雀”新的恶意软件在哪里独特?

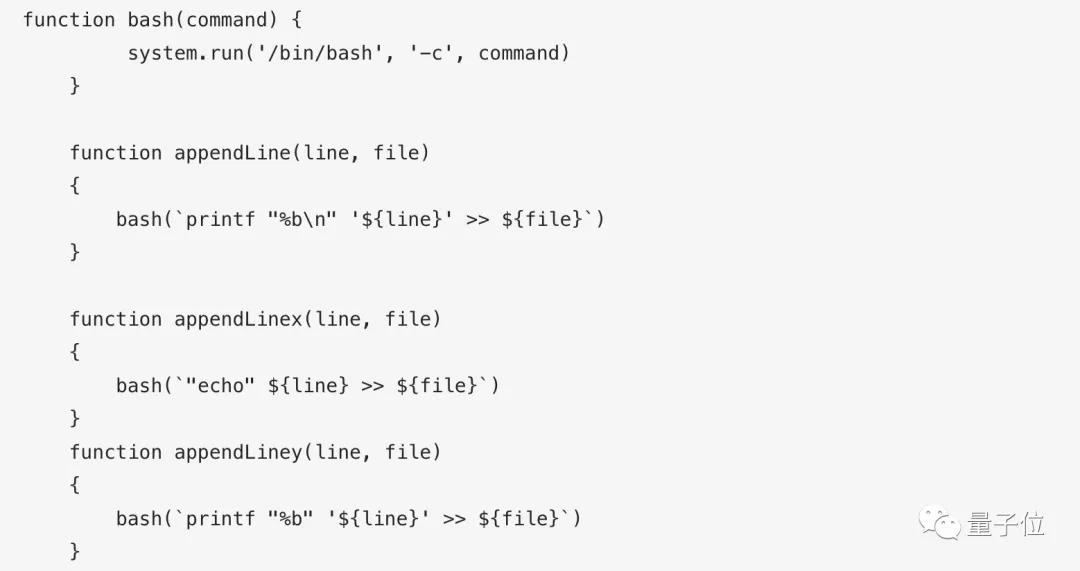

首先,这是个用JavaScript对于编写的恶意软件,MacOS很少见。

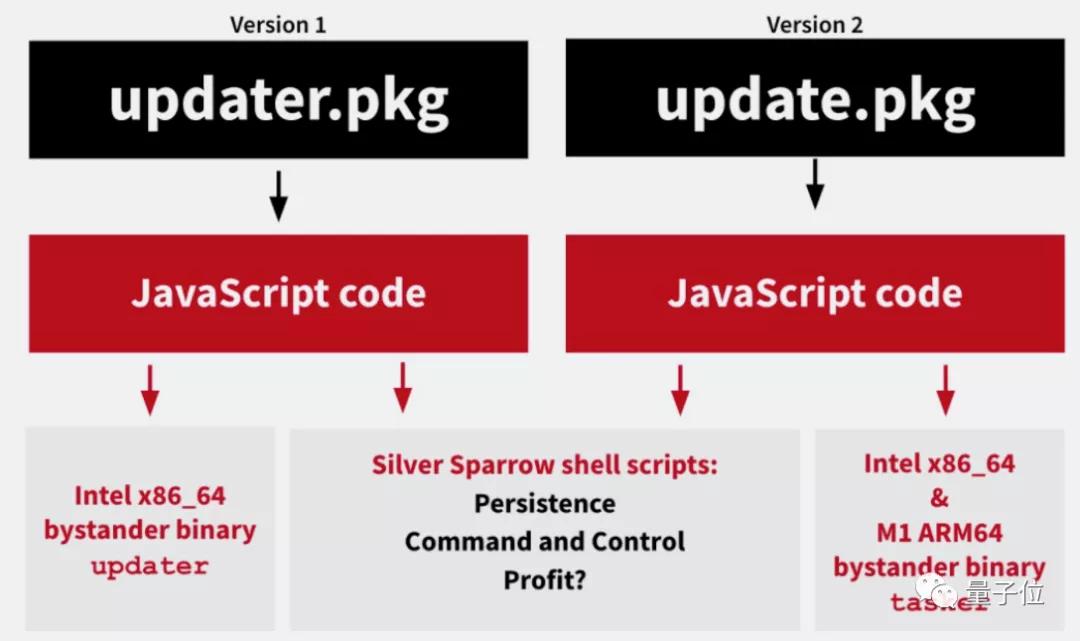

此外,它还特意为M1更新一版软件。在目前的两个软件版本中,一个是针对Intel系列Mac另一个是基于设备的M1以及旧版Mac设备。

该软件传播速度高,覆盖面广,M1兼容性强,操作效果好。最重要的是专家还没有发现它是如何传播的。

专家发现,“银丝雀”亚马逊云平台上的基础设施托管(Amazon Web Services s3)上,这是大多数公司都在使用的云资源。

“银丝雀”可怕的是,安全研究人员发现它仍处于蛰伏期(尚未发现有效载荷)。

目前,文件结果的两个版本的分析只是这样的(有点恶意):

而且,“银丝雀”还具有“自毁”程序,以删除程序,不留痕迹。

恶意软件每小时只向服务器发送一条信息,没有任何大动作,但一旦触发条件满足,就会产生严重后果。

如何检查自己的Mac

到目前为止,研究人员还不知道“银丝雀”用什么?攻击向量(attack vector)。

攻击向量是指黑客可以通过访问计算机或 *** 服务器来传递有效负载或恶意结果的路径或手段。

所以,目前还不清楚“银丝雀”只能推测它可能是一个攻击目标恶意广告软件。

但他们发现,“银丝雀”会在~/Library/LaunchAgent生成文件夹plist文件。

也就是说,只要看到这个文件,你的电脑就可能被感染(具体 *** 见文末)。

那么,真的没有预防措施吗?

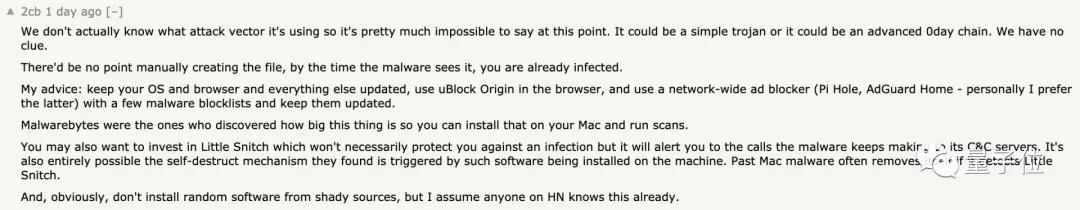

一位HN网友们给出了一些基本的建议。

首先,更新操作系统、浏览器和其他软件。此外,还可以在浏览器中安装uBlock Origin,这是过滤浏览器内容的扩展程序AdGuard Home等广告拦截器。

其次,安装防火墙,网友推荐Little Snitch,可用于监控应用程序,防止或允许它们通过高级规则连接到 *** 。(检测到一些恶意软件Little Snitch自动删除)

最后,不要从未知来源安装软件。

无独有偶

“银丝雀”不是之一个针对M1系列Mac恶意软件。

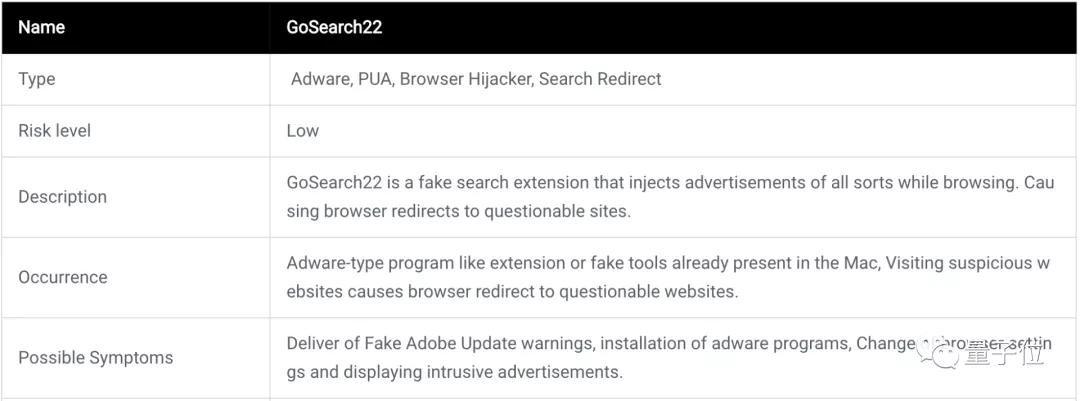

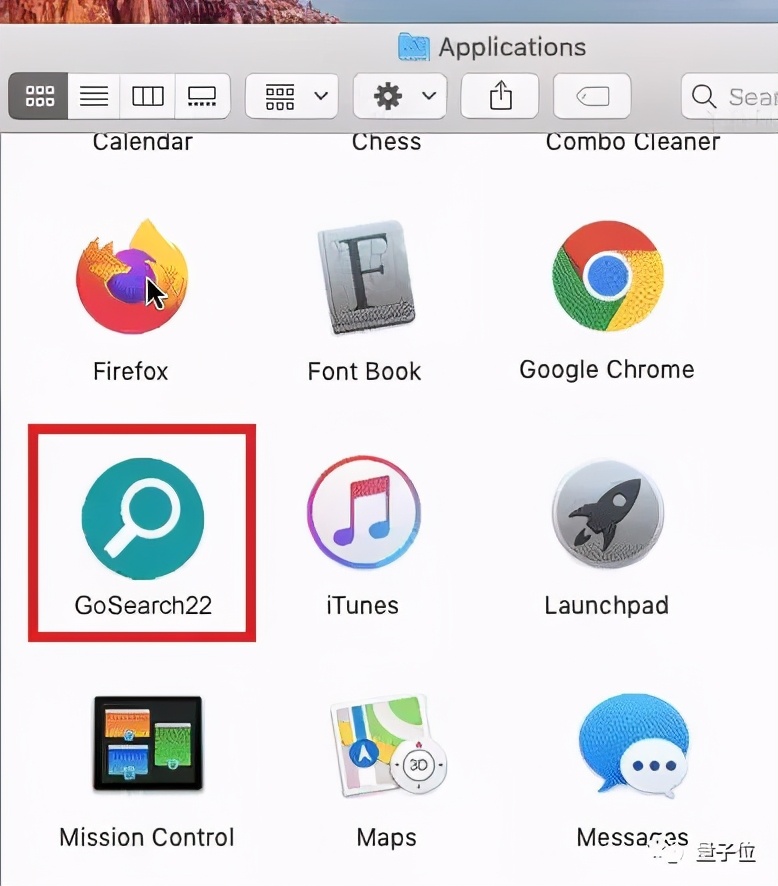

事实上,就在一周前,有人发现了另一个M1的恶意软件GoSearch22。

这是一个恶意的广告软件Pirrit的“升级版”,针对M1搭载的ARM64架构对软件进行了相应的修改。

GoSearch22能够持续攻击Mac普通用户很难删除设备。

它会把自己隐藏成一个“浏览器扩展程序”,从Safari、Chrome等Mac浏览器上搜集数据,然后强制展示优惠券、广告横幅和恶意弹窗。

研究人员推测,GoSearch22目的是从广告和用户搜索结果中获利。此外,未来还可能开发更多恶意功能。

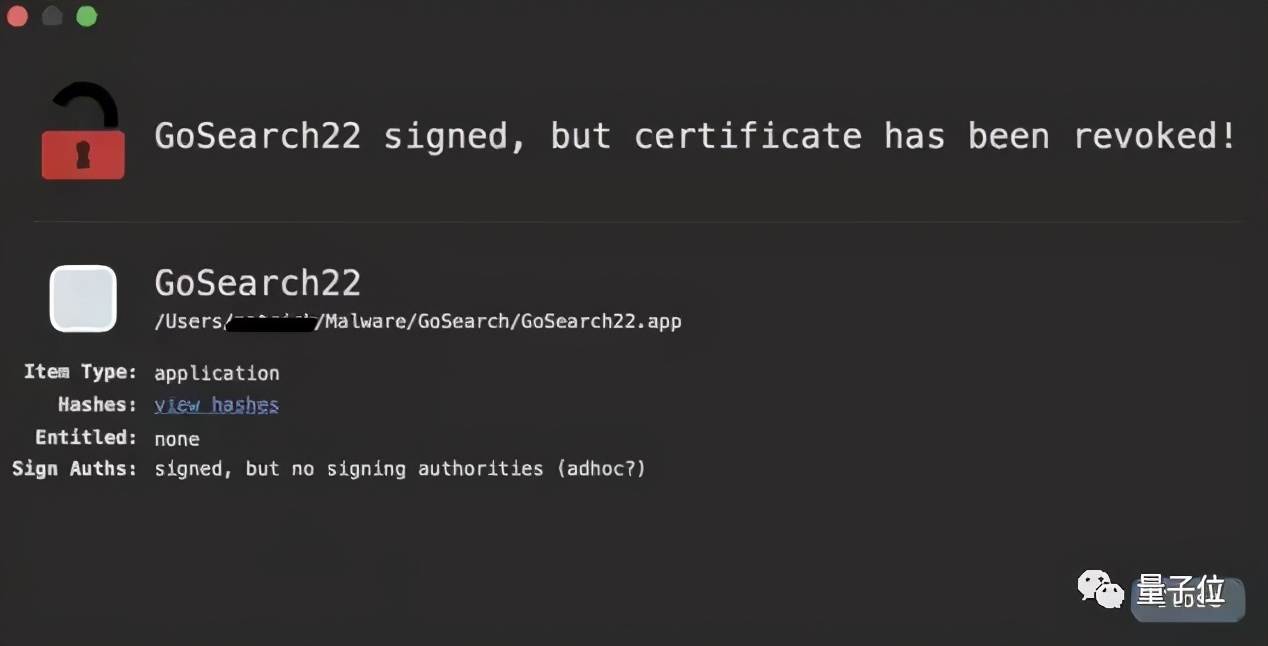

苹果现在已经取消了Pirrit开发商使用的开发者证书。

但这些恶意软件层出不穷,也迫使杀毒引擎升级。

杀毒软件急需升级

就在上周,专家们使用它GoSearch22,对一系列杀毒引擎进行了处理“测试”。

他们发现他们已经接近了15%杀毒引擎检测不到GoSearch22存在,但基本上可以检测到它的最后一个版本Pirrit。

也就是说,现有的杀毒引擎仍在针对x86_64平台受到保护,但是根据ARM架构编写的恶意软件没有“招架之力”。

这意味着,这些针对x86_64平台编写的病毒分析工具或防病毒引擎可能无法处理ARM64二进制文件。

因此,能否检测到这些因素?ARM架构编写的恶意软件(“银丝雀”、GoSearch22等),已成为杀毒软件评价的新标准。

杀毒软件和恶意软件“博弈”如何进行软件安全迭代升级?

M1还有很长的路要走。

完整检测 *** :

https://redcanary.com/blog/clipping-silver-sparrows-wings/