年底和年初,各行各业都在总结过去一年的成就和经验教训。回顾过去的鼠年,新冠肺炎疫情成为各行各业的关键词。疫情的普及导致人们大规模转移到远程工作和学习模式,越来越依赖在线服务,为 *** 犯罪分子提供了更多的攻击机会。在 *** 安全领域,去年见证了分布式拒绝服务(DDoS)历史悠久的攻击手段爆发。与往年相比, *** 犯罪分子去年发起了各行各业DDoS攻击在规模、频率和复杂性上创下新高,攻击动机也别有用心。

随着人们进入后疫情时代,DDoS攻击发起者的野心可能难以填补欲望,企业需要面对“疫情常态化”处理心态“加强版”DDoS攻击规范化。Akamai去年,智能边缘安全平台成功抵抗了包括更大带宽和更大吞吐量在内的数量DDoS攻击。基于此,下面总结了一下Akamai在平台上观察DDoS攻击新趋势,提出解决办法,帮助企业在后疫情时代的安全环境中学习,更好地保护自身业务发展。

攻击规模是前所未有的,攻击手段是多端的

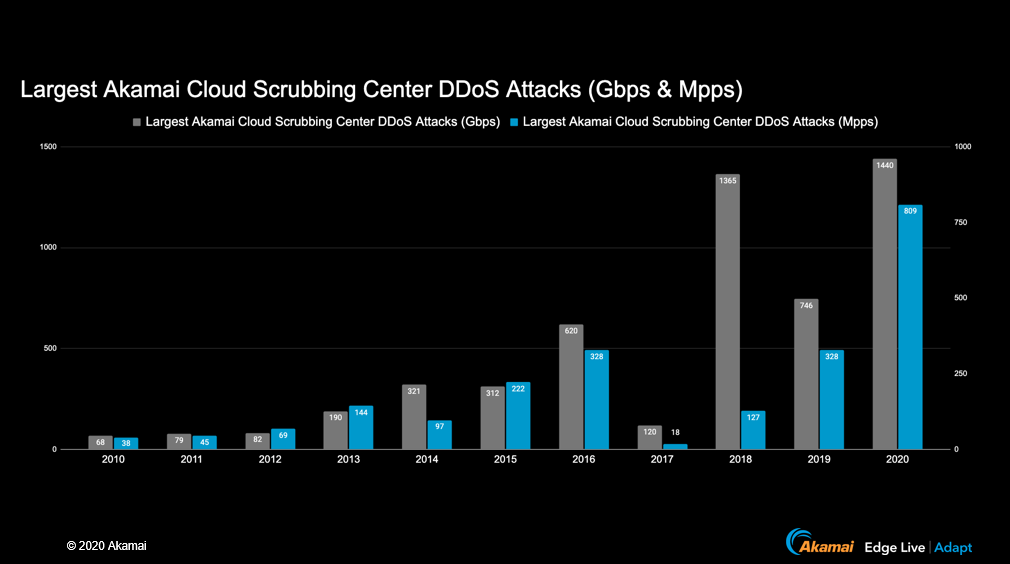

图一、Akamai帮助客户抵抗成功DDoS攻击的历史记录

上图中的灰色部分表示带宽——数字越大,互联网出入口受到的压力就越大;蓝色部分表示吞吐量,即报纸数量——数字越大, *** 设备的处理能力就越大。从图中可以看出,过去十年“灰蓝”两个指标基本呈指数增长,增长了20倍左右,去年又刷新了。具体来说,2020年6月的之一周,Akamai处理到目前为止更大的带宽DDoS攻击(灰色)。针对互联网主机提供商,主要攻击对象有五个IP使用地址ACK Flood、CLDAP反射、NTP Flood等待九种不同的攻击向量和各种僵尸 *** 攻击工具。攻击流来自世界,持续了近两个小时,最终达到峰值1.44 Tbps和385 Mpps,其中超过1 Tbps带宽超过一个小时。Akamai观察如此大的带宽DDoS2018年攻击,当时的攻击带宽只有1.3Tbps。从这次攻击可以看出,攻击者为了达到目的,非常重视DDoS攻击技术的发展和变化。事实上,多向量DDoS去年攻击非常普遍,Akamai大约33%的平台缓解攻击包括三个或更多的攻击向量,更高的是14个不同的向量。

另一方面破坏了吞吐量记录DDoS攻击(蓝色)发生在去年6月,目标是一家大型欧洲银行。Akamai几秒钟内,带宽从正常流量水平激增到418 Gbps,然后在大约两分钟内达到809 Mpps的吞吐量峰值。整起攻击虽持续不到十分钟,但独特之处在于Akamai观察到的数据包源IP地址数量急剧增加,这意味着攻击者在攻击期间向银行目的地注册了源头IP数量的显著增加表明攻击源的高分布。Akamai观察到的每分钟源IP数量是通常观察到的客户目的地地址的600倍以上。以上两个破纪录DDoS以攻击为代表的去年的几次攻击反映出,虽然有些攻击没有成功,但攻击者愿意花费巨大的成本和成本。如果没有经验丰富的技术、人员和流程,企业将难以应对,最终被击败。

以勒索为威胁诉求,鱼目混珠

从2020年8月开始,Akamai一些客户收到了几个攻击组织的发送DDoS攻击勒索信。信中的措辞与之前公开的勒索内容没有什么不同:勒索信警告说,如果勒索要求被曝光,它将立即发起攻击。攻击不仅会破坏基础设施,还会对声誉产生更大的影响。可以看出,勒索者已经精心策划了信件的内容,希望实现它“不战而屈人之兵”效果。一些勒索信表明身份,如主要为金融机构勒索的Fancy Bear(APT 28)和Armada Collective分别要求支付10枚比特币(时价12万美元)和20枚比特币(约24万美元)。如果超过付款期限,会增加勒索要求。还有一些勒索信指出了攻击目标,威胁要发起一个小的“测试”攻击证明了情况的严重性和攻击决心。

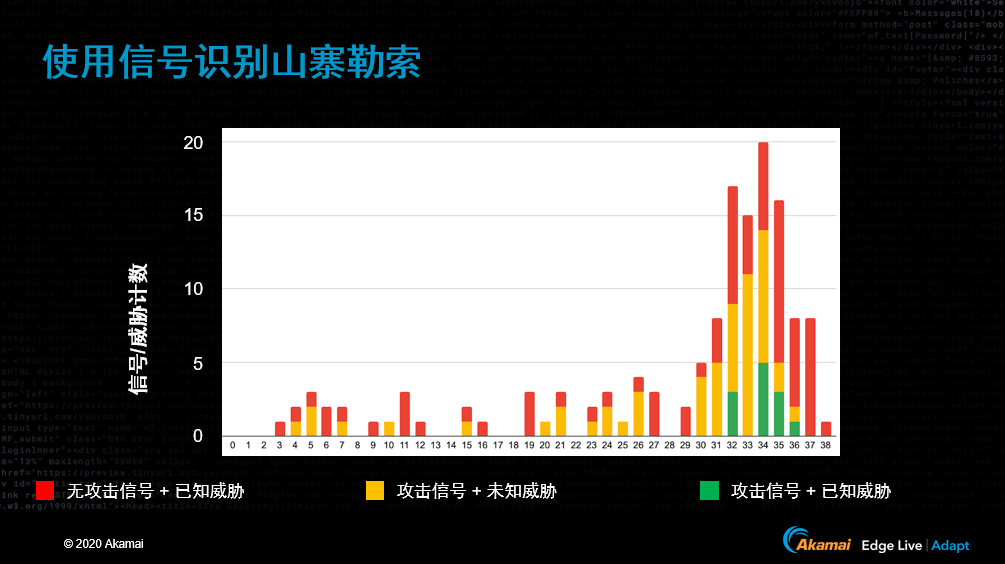

图二、Akamai用信号识别山寨勒索

Akamai平台曾观察到一个受勒索的客户遭到了50 Gbps然而,经过分析,勒索攻击者并不是信中声称的组织,而是利用知名攻击组织的声誉来威胁企业加快支付。去年这种浑水摸鱼勒索DDoS攻击更为常见。上图使用Akamai勒索平台的数据和专家的经验DDoS攻击中的向量、漏洞等技术特征,即“攻击信号”提取,然后识别已知和未知的威胁是否出现在平台上,最Akamai去年发现了勒索型DDoS并不是所有的攻击都是由信中声称的组织发起的。虽然很多人声称自己是黑客组织,但他们使用的安全信号完全不同,甚至有些攻击Akamai自动拦截平台Akamai根据数据,真正由信中声称的组织发起的勒索型DDoS在所有攻击中,攻击只占10%左右;从另一个角度来看,去年并不是每一次都发生在一起DDoS攻击都会告知勒索需求。

组织全行业扫荡,勒索难以独善其身

总体而言,Akamai去年,北美、亚太地区、欧洲、中东和非洲的公司收到了越来越多的勒索信。金融服务业最初是更具威胁性的行业,但随后的勒索信将目标集中在其他行业,影响电子商务、社交媒体、制造业、酒店和旅游业。勒索组织扫描了整个行业,从最有利可图的行业开始,一个被转移到另一个行业。

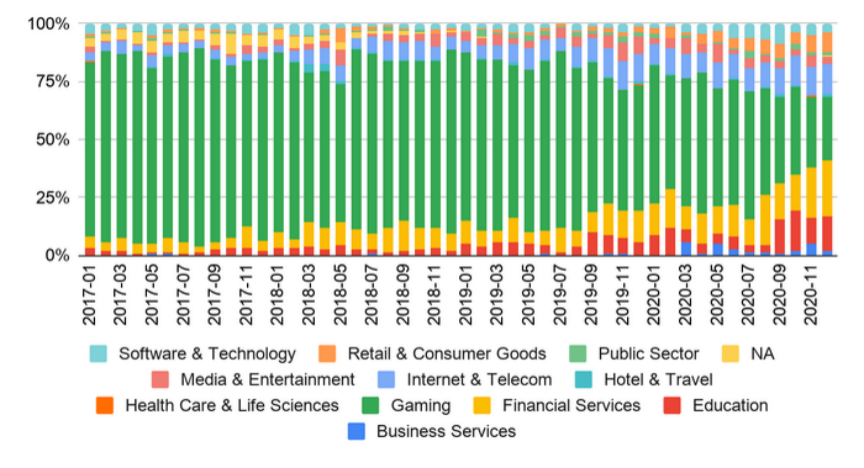

图三、Akamai各行业的统计遭受DDoS攻击情况

攻击的最终发起也反映出没有行业能够幸免。从上图可以看出,去年8月前,DDoS攻击主要针对游戏行业。然而,从8月份开始,攻击突然转向金融业,然后扩散到多个行业。由于疫情期间在线学习的需要,教育行业去年成为DDoS攻击重灾区,DDoS攻击会使学生无课可上,后果非常糟糕。

应对五大举措“新时代”的勒索型DDoS攻击

去年,许多受到攻击的大型企业表示,勒索信被系统过滤为垃圾邮件,因此没有收到勒索邮件的企业并不意味着他们可以独处。中小企业往往在勒索成本和安全投资之间不确定。可以肯定的是,勒索类型DDoS攻击会长期存在,攻击者正在改变和更新其攻击手段,不断避免 *** 安全从业者和执法机构。所以面对“新常态”如何应对 *** 环境下的 *** 环境?DDoS攻击呢?

首先,面对DDoS企业和机构不得妥协或帮助他人。根据攻击者的要求支付赎金既不能保证攻击者停止攻击,也不能保证未来不再受到其他攻击的威胁。

其次,企业和机构可以向有经验的组织寻求帮助,利用专家,寻求适当的咨询和安全建议,以及应对紧急情况的紧急服务。企业和机构可以从四个方面寻找合适的合作伙伴:情报研究和判断、实践经验、缓解能力和缓解能力。

第三,DDoS攻击发生的那一刻,可能已经造成了数万美元的财务损失。因此,企事业单位应随时准备迎战,结合适当的保护方案和安全合作伙伴,积极缓解DDoS流量使攻击者难以利用。

第四,企业机构应优化自身的安全流程和技术,改善自身的安全状况,建立有针对性的防御水平。根据自身的业务形式和风险承受能力,确定应采用的安全形式,形成闭环,不断优化,更好地保护自身资产。

第五,企业和机构应协调技术、流程和人员之间的关系,召集相关职能部门,确保充分准备,了解发生攻击时应采取哪些措施。企业和机构可以定期进行桌面演练,确保适当的人员、流程和技术准备就绪,使投资的技术和工具得以实施,价值更大化。

2020实“鼠”不易,DDoS攻击带来的威胁从未像现在这样严重。企业和机构只能通过以上五点通过“人员 工艺 技术”建立应对结合的 *** DDoS只有全方位的攻击安全网,才能有序应对不断上升的水平DDoS攻击,打好DDoS反击战,在2021“牛”转乾坤。