继新的一年在野外发现了之一批Apple M1芯片恶意软件几天后,研究人员披露了另一个以前没有发现的恶意软件。截至发布时,恶意软件已运行约3万个Intel x86_64的Mac和iPhone制造商的M1在处理器中发现。

然而,该行动的最终目标尚不清楚。由于缺乏下一阶段或最终的有效载荷,研究人员无法确定其传播时间表和攻击是否仍在积极发展。

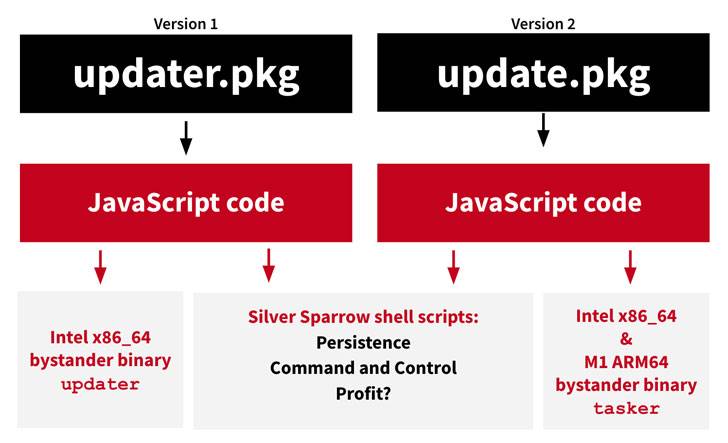

目前, *** 安全公司Red Canary恶意软件已被命名为“Silver Sparrow”,并发现了两种不同版本的恶意软件,之一种只针对Intel x86_642020年8月31日上传编译VirusTotal(版本1)与英特尔兼容,第二个变种于1月22日提交到数据库x86_64和M1 ARM64结构(版本2)。

鉴于 Silver Sparrow 二进制文件 “似乎没有那么大的效果”,Red Canary 称之为 “二进制文件 旁观者"”。基于英特尔的 Mac 执行时,恶意包只显示一个 “Hello,World!”信息的空白窗口,苹果 silicon 二进制文件会导致红色窗口,上面写着 “You did it!”。

对此Red Canary的托尼·兰伯特(Tony Lambert)解释到:

- Mach-O二进制文件的编译似乎没有做太多,所以我们一直称之为“旁观者二进制文件。我们无法确定恶意软件将分配什么样的有效载荷,有效载荷是否已经交付和删除,或者攻击者未来是否有计划传播的时间表。

Malwarebytes截至2月17日,29139macOS包括美国、英国、加拿大、法国和德国在内的153个国家/地区大量检测到终端。

尽管目标macOS平台不同,但这两个示例遵循相同的操作 *** :使用macOS Installer JavaScript API写入目标文件系统的两个通过动态生成Shell脚本执行攻击命令。

尽管“agent.sh”安装结束时立即执行通知AWS命令和控制(C2)但是“verx.sh”每小时运行一次,联系C2下载并执行其他操作的服务器。

此外,恶意软件还有能力完全从攻击设备中删除其存在,这表明与活动相关的攻击者可能参与了隐藏技术的开发。

目前苹果已经得知了这个攻击 *** 并撤销了与Apple Developer ID的Saotia Seay (v1)和Julie Willey (v2)签署的二进制文件阻止了进一步安装。

Silver Sparrow它是第二种恶意软件,包括可用性Apple的新M1芯片上本地运行的代码。上周发现的一个名为GoSearch22的Safari广告软件已经扩展到最新一代,可以由新处理器驱动Mac上操作。据报道,恶意软件首先被发现是一个名字Partick Wardle安全研究人员。M1平台上的一个叫GoSearch22.app恶意软件的存在。恶意扩展是最古老、最活跃的Mac其中一个广告软件一直被称为不断变化以避免检测。GoSearch22广告软件表现为正版Safari浏览器扩展,但收集用户数据,提供大量广告,弹出窗口,弹出恶意网站链接等。Gosearch22是的M1兼容代码的形式。虽然恶意程序的代码逻辑在不同的平台上是相同的,但 杀毒软件很容易检测到intel-x86版本,但面对ARM-M1但是版本无动于衷 。所以到目前为止,大多数杀毒软件都无法正确对待。M1恶意软件的版本被识别和杀死。

Lambert说:

- 虽然我们还没有注意到Silver Sparrow它可以提供额外的恶意载荷,但其前瞻性M1芯片兼容性、全球传播、相对较高的感染率和操作成熟度表明,Silver Sparrow这是一个相当严重的威胁,其独特的存储位置可以在收到通知时立即下载恶意有效的负载。

Red Canary 目前分享了一系列测试 macOS 攻击 *** ,但这些步骤不是专门针对测试 Silver Sparrow 的:

1.找个好像是 PlistBuddy 的过程与命令行一起执行:aunchAgents and RunAtLoad and true. 这种分析可以帮助我们找到多个 macOS 恶意软件家族建立 LaunchAgent 的持久性。

2.找个好像是 sqlite3 过程与下列命令行一起执行。LSQuarantine.这种分析可以帮助我们找到多个 macOS 恶意软件系列,操纵或搜索下载文件的元数据。

3.找个好像是 curl 执行过程包括:s3.amazonaws.com. 这种分析可以帮助我们找到多个用途 S3 buckets 分发macOS 恶意软件家族。

现在迹象表明,越来越多的恶意软件开始关注苹果 M1 Mac 设备。

本文翻译自:https://thehackernews.com/2021/02/new-silver-sparrow-malware-infected.html若转载,请注明原文地址。