印度西孟加拉邦卫生福利部最近披露了800万核酸检测结果。事实上,上个月BleepingComputer 据报道,许多印度 *** 网站泄露了患者的核酸检测报告。

事件分析

本周,安全研究人员Sourajeet Majumder 说,他发现另一个印度 *** 网站泄露了数百万核酸测试结果。研究人员发现,该网站的实现存在问题,这将导致在特定州进行核酸测试的人员的测试结果泄露。报告包含敏感的个人信息,如姓名、年龄、婚姻状况、测试时间、居住地址等。这里的特定州是指印度西孟加拉邦。

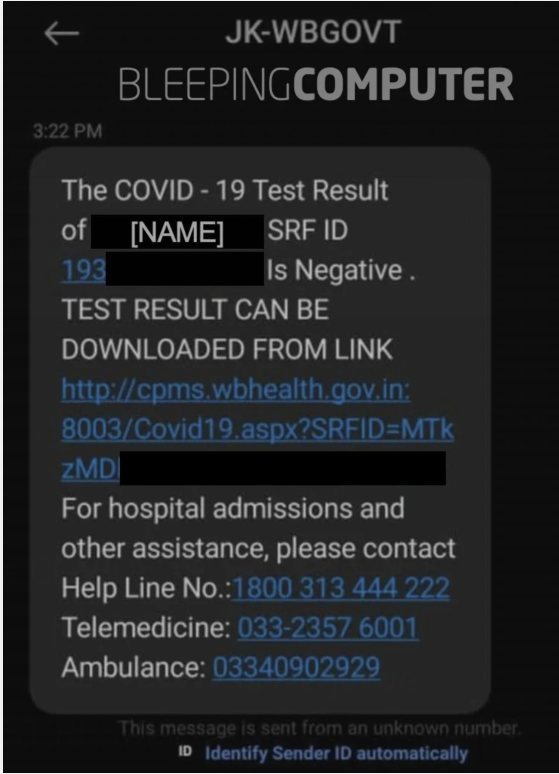

根据 *** 每天公布的公告数据,研究人员推断泄露的核酸检测报告约为800万。Majumder 指出泄露可以看到发送给测试者的信息。

文本中URL 的结构导致获得base64 编码报告ID号码(SRF ID),如下所示:

文本消息二维码/研究人员看到的包含核酸检测结果链接的文本消息

经过BleepingComputer研究人员确认,base64编码的报告号可以解码为简单的数字形式URL 其他人的核酸检测结果可以通过增加或减少数字来看到。

Majumder 还注意到对数id的base64编码是可选的,对提取报告没有影响。

通过这种方式,研究人员证明,数百万患者的核酸检测结果非常简单:

https://cpms.wbhealth.gov[.]in:8003/Covid19.aspx?SRFID=1931XXXXXX1

https://cpms.wbhealth.gov[.]in:8003/Covid19.aspx?SRFID=1931XXXXXX2

https://cpms.wbhealth.gov[.]in:8003/Covid19.aspx?SRFID=1931XXXXXX3

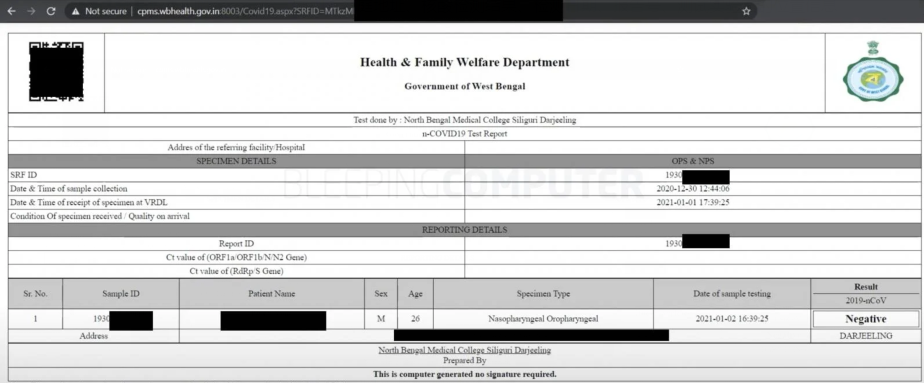

每份报告包括姓名、年龄、性别、家庭地址、核酸检测结果、检测日期、报告号、检测实验室位置信息等。

研究人员提取的核酸检测结果示例

有关部门已修复该漏洞

核酸检测结果报告可以以前读过URL404 错误已经回归。负责监督North Bengal新冠肺炎疫情健康官员 Sushant Roy也承认了这一数据泄露事件。

这不是核酸检测结果的之一次泄露。在此之前,许多实验室可以通过枚举测试结果,因为二维码有漏洞URL 窃取患者核酸检测结果。

研究人员建议在生成公可访问URL应添加不可猜测或随机的数据位,使信息无法通过枚举获得。

本文翻译自:https://www.bleepingcomputer.com/news/security/over-8-million-covid-19-test-results-leaked-online/如果转载,请注明原始地址。