*** 安全公司Red Canary上周发布了一个名字Silver Sparrow的Mac新恶意软件的调查结果。恶意软件是之一个包含在内的Apple新型M1本机芯片代码的恶意软件。但是,恶意软件的未知信息实际上比已知软件更有趣!

安装

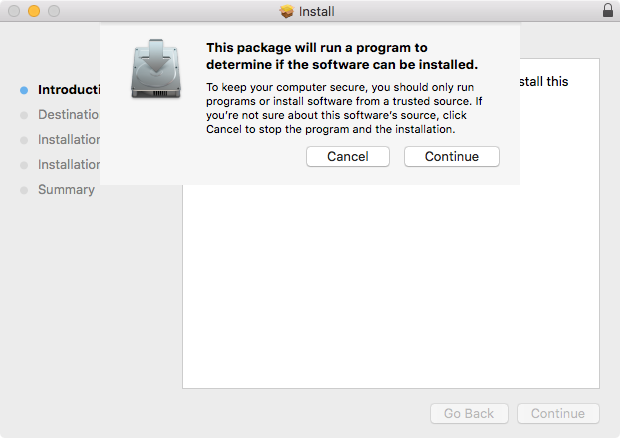

我们知道恶意软件被称为update.pkg或updater.pkg的Apple安装程序包(.pkg安装文件。但是,我们不知道这些文件是如何传递给用户的。

这些.pkg文件包含JavaScript这些代码可以在安装真正开始之前运行。然后问用户是否允许程序运行“确定是否可以安装软件”。

这意味着如果你单击“继续”,然后考虑后退出安装程序,已经太晚了。你被感染了。

恶意软件生命周期

恶意JavaScript代码为当前用户安装了启动 *** plist文件设计为每小时启动一次verx.sh该脚本具有多种功能。

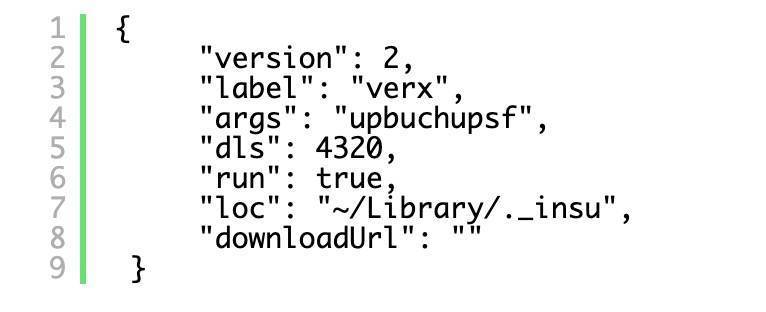

首先,它将与以前一起托管Amazon AWS上述命令与控制服务器联系。在分析过程中,其返回的数据如下:

接下来,恶意软件将检查文件~/Library/._insu。从Malwarebytes数据显示,这似乎是一个零字节文件,恶意软件只是用它作为标记来指示删除自己。在这种情况下,脚本执行了这个操作,然后退出了。

最后,它将试图确定是否有更新版本的恶意软件(如果最终有效负载尚未安装,则将始终如此)。如果是这样,它将从命令和控制服务器的数据开始downloadUrl参数提供的URL下载有效payload。

但是,从数据中可以看出,在分析中,下载URL空白。虽然我们知道脚本会有效payload存储在/ tmp / verx然而,我们还没有在任何感染计算机上看到这种效果payload任何例子。

若实际下载有效payload,它将以args数据作为参数启动。

.pkg文件与JavaScript删除的文件不同,它还安装了应用程序Applications文件夹中.pkg该应用程序的名称是文件版本“tasker”或“updater”。这两个应用程序似乎都是非常简单的占位符应用程序,它们没有其他有趣的地方。

在野的Silver Sparrow

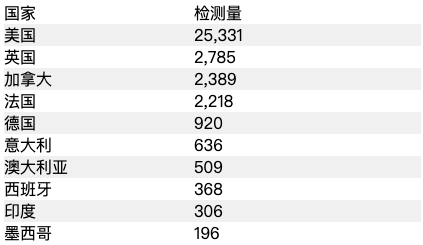

Malwarebytes的研究人员与红金丝雀的研究人员在他们的发现上进行了合作,并在这一点上收集了有关感染的重要数据。在撰写本文时,我们已经看到39,080台具有Malwarebytes检测到的Silver Sparrow组件的特殊计算机。

这些测试主要集中在美国,超过2.5万台特殊计算机被检测到Silver Sparrow。当然,这也是因为Malwarebytes美国有大量的客户群,但通过164个国家的测试,恶意软件确实很常见。

Silver Sparrow各国的检测情况

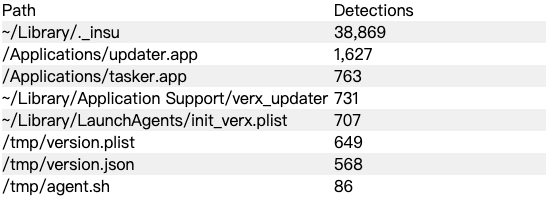

检测到的路径显示了一个非常有趣的模式。事实上,绝大多数“感染”由._insu该文件的计算机没有任何其他组件预期相同)。

Malwarebytes的检测

结论

目前还没有看到/tmp/verx有效payload,安装没有感染的计算机。Red Canary这意味着我们对恶意软件的意图知之甚少。

是的,Malwarebytes保护您的Mac免受Silver Sparrow的攻击。

服务器的命令和控制(upbuchupsf)的数据中的args值似乎类似于广告软件经常使用的辅助代码。然而,我们不能基于十个字符串来假设,因为这样的假设很容易出错。毕竟,卖给多个人并使用的恶意软件很可能包含一些“客户代码”。

有趣的是,._insu有这么多的文件,因为它表明恶意软件应该删除自己(尽管我们不知道如何创建文件),这是一个强有力的证据,表明它以前可能是一台被感染的电脑。

因此,这种感染很可能发生在最近的某个时候,但操作员发出了沉默“kill”命令导致恶意软件删除自己。这可能对应于最新恶意安装程序的首次出现,恶意软件安装程序已经上载到VirusTotal,这可以向创作者展示恶意软件已经被发现,当然也可能是其他事件提示的。

根据Red Canary根据调查结果,这些机器不太可能长期感染,因为这两个命令和控制服务器域是在2020年8月和2020年12月注册的。

Malwarebytes这些文件的检测是OSX.SilverSparrow。

本文翻译自:

https://blog.malwarebytes.com/mac/2021/02/the-mystery-of-the-silver-sparrow-mac-malware/