前段时间微软发布了Microsoft Exchange Server安全更新公告包括四个严重的安全漏洞。这次更新一出来,立即在国内外引起轩然 *** 。

Exchange作为微软推出的一款流行的电子邮件功能,在各大企业中都得到了广泛的应用,其漏洞造成的影响范围自然也不容小觑。不少公司当机立断安排运维人员连夜打补丁,以避免重大损失。

超过3万家美国机构的入侵范围SolarWinds

然而,当一些公司没有做出反应时,黑客已经发起了攻势。在漏洞发布后的三天内,黑客对未修复的人进行了攻击Exchange疯狂攻击服务器。

据统计,至少有3万家美国机构——黑客组织利用这一漏洞入侵了大量的小企业和各级 *** 。与此同时,来自亚洲和欧洲的数万个组织也受到了影响。

黑客攻击的范围甚至超过了去年影响更大的范围SolarWinds事件。

根据美国的调查记录,最新的黑客攻击使信用合作社、乡镇 *** 和小企业进入远程访问渠道。此外,黑客在窃取数据后留下了一个Web Shell下一步的指挥和控制。

尽管微软正在发布Exchange在补丁漏洞时,强调漏洞响其运行Exchange Online服务客户(微软为企业提供的云托管电子邮件)。然而,据报道,绝大多数受害者组织在互联网上运行某种形式的微软Outlook Web Access(OWA)电子邮件系统和Exchange服务器串联。

此外,微软最初将攻击定义为“有限、有针对性的攻击”,然而,面对日益严峻的形势,微软拒绝评论影响漏洞的规模。

但微软表示,正在与 *** 机构和安全公司合作,帮助客户。

安装补丁迫在眉睫,新的免费工具帮助自检

从各个方面来看,要根除这些入侵者,我们需要在全国范围内进行前所未有的紧急清理。受害者移除后门所需的时间越长,入侵者就越有可能安装更多的后门进行后续攻击,并可能将攻击范围扩大到受害者 *** 基础设施的其他部分。因此,企业必须尽快安装补丁,以防止其处于萌芽状态。

但截至上周五,只有10%的易受攻击设备安装了补丁。

作为预防措施,安装补丁是最有效的 *** 。然而,安装补丁并不能完全消除漏洞,对已经发生的攻击无能为力。因此,美国正试图通知受害者,并指导他们追捕黑客。

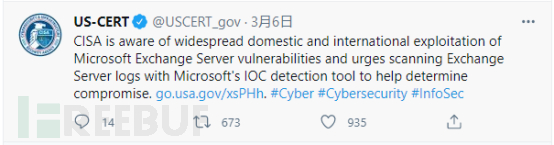

此外,为了减少损失,微软发布了一个免费的新工具和指南,可以扫描Exchange帮助企业检测自己是否被入侵的服务器日志文件。

Microsoft又称安全扫描程序Microsoft支持紧急响应工具(MSERT),它是一种独立的便携式反恶意软件工具,包括扫描和删除检测到的恶意软件Microsoft Defender签名。

事件中Web Shell会被Microsoft Defender用以下名称进行检测:

- Exploit:Script/Exmann.A!dha。

- 行为:Win32/Exmann.A.

- 后门:ASP/SecChecker.A的后门

- 后门: *** /Webshell (这次攻击不是独一无二的)

- Trojan: *** /Chopper!dha(不是这次攻击独有的)

- Behavior:Win32/DumpLsass.A!attk(不是这次攻击独有的)

- 后门:HTML/TwoFaceVar.B (这次攻击不是独一无二的)

不用Microsoft Defender对于组织而言,微软已经在其中添加了更新的签名Microsoft Safety Scanner帮助组织找到并删除这些攻击中使用的独立工具Web Shell。

微软还发布了内置独立更新管理员无法应用微软发布的紧急替代缓解指南。

漏洞仍在发酵,影响持续扩大

白宫官员表示,在Exchange服务器上发现的漏洞是“重大的”,且“可能会产生深远的影响”。

随着用于控制邮件服务器代码的不断传播,预计未来还会有其他黑客发起更多攻击。

调查显示,这web shell它存在于数千家美国组织的 *** 上,包括银行、信用社、非营利组织、电信提供商、公共事业和警察、消防和救援单位。几乎所有的自我托管都在运行中Outlook Web Access而且几天前没有打补丁的企事业单位都遭到了零日攻击。

还有专家担心所需的艰巨清洁工作。

事件仍在继续发酵,其最终影响取决于后续披露。然而,一些专家预测,事件的最终损失可能超过SolarWinds。

微软检测工具:点击链接获取